研究人员指出,人工智能能够帮助互联网服务提供商提前防范DDoS攻击。

新加坡国立大学与以色列内盖夫本古里安大学的研究成果在《计算机与安全》期刊上发表,提出了一种新颖的方法,利用机器学习技术来识别易受攻击的智能家居设备,这些设备通常成为黑客通过僵尸网络发起DDoS攻击的目标。

这种机器学习检测器能够在不侵犯用户隐私的情况下,即使在未遭受攻击时也能识别出容易受到攻击的设备。

电信公司通常只能在DDoS攻击发生后检测到流量异常,这时可能已经为时已晚。研究小组的负责人YAIR Meidan博士表示,他们的方法可以在潜在的物联网设备面临威胁之前进行检测。

一旦识别出这些可能被利用的设备,电信公司就可以采取相应的风险缓解措施。

智能监控摄像头、智能灯泡、智能冰箱和智能婴儿监视器等家用物联网设备因其安全性不足而经常成为DDoS攻击的工具。然而,大部分用户缺乏保护智能家居设备和监控网络中感染设备的技术知识,因此这项检测工作需要由互联网服务提供商来承担。

Meidan提到,该项目的灵感源于某电信公司面临的与物联网相关的DDoS攻击风险,尽管他未透露具体公司名。

检测易受攻击的智能家居设备的一大挑战在于这些设备通常隐藏在网络地址转换(NAT)路由器后面,并与外部共享公用IP地址,这使得电信公司难以进行区分。

虽然深度数据包检查(DPI)是一种解决方案,但其在计算上成本高昂且可能危及用户隐私。此外,随着大多数互联网流量加密,除非电信公司采取更具侵入性的手段,例如在客户家庭网络内安装监视设备,否则DPI几乎无法实施。

研究团队并未采用数据包检查,而是通过对路由器的出站流量进行统计分析,利用有监督的机器学习来识别NAT设备。

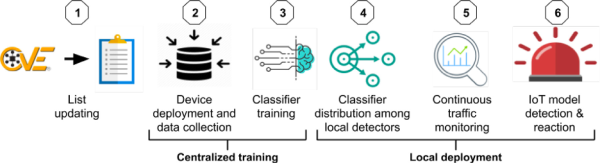

所提方法利用CVE和NVD列表作为识别易受攻击家庭物联网设备的基础。为了建立检测器,电信公司需要搭建一个实验室家庭网络,该网络中安装了多种IoT和非IoT设备,并包括易受攻击的物联网设备实例。

机器学习检测器通过分析从路由器收集的NetFlow数据,识别易受攻击IoT设备的已知模式。简单来说,检测器会监测路由器的出站流量,以确定是否存在已知类型的易受攻击设备。

该模型以正常网络流量为基础进行训练,这意味着即使设备未受到攻击或未进行恶意活动,它也能检测出易受攻击的设备。

建立实验室和训练机器学习模型的成本将使电信公司支出数千美元,但Meidan强调,这一成本远低于DDoS攻击可能造成的损失。

DDoS攻击可能导致互联网服务中断,从而引发客户流失,并对电信公司的声誉及其在竞争中的表现造成长期负面影响。

Meidan提到,为降低成本,电信公司可以选择在一个较小但有效的IoT模型子集上训练检测器,专注于那些易受僵尸网络感染且安装基础较大的特定IoT模型。

经过训练的检测器模型可以在Raspberry Pi等低成本计算机上运行,从而实现分散式部署,允许本地检测器安装在客户的家庭路由器和光网络终端之间。

一旦识别出易受攻击的设备,电信公司可以重新路由流量、应用虚拟补丁或通知客户采取适当措施。

Meidan表示,研究团队计划扩展评估范围,涵盖来自不同制造商的多种物联网模型,评估该方法在对抗性攻击中的适应性。同时,研究人员也在考虑将研究范围从智能家居设备扩展到其他领域,以探索该方法的可行性和潜在益处。